Web安全漏洞系列:2019 Google CTF-XXE本课程主要围绕2019 Google CTF中的BNV一题展开关于XXE的学习。XXE,全称就为XML外部实体注入漏洞。通过外部实体SYSTEM请求本地文件uri,通过某种方式返回本地文件内容就导致了XXE漏洞。本期视频中,作者使用了Devtools、Insomnia、Beeceptor等工具。此外,由于这道题目查看源代码会看到有一个

post.js 文件,访问可以得到重要的 javascript 代码。作者引入了...

2019-10-23 /

1460 次浏览 /

业界新闻

WebLogic任意文件上传漏洞(CVE-2019-2618)事件描述WebLogic组件介绍WebLogic是美国Oracle公司出品的一个application server,确切的说是一个基于JAVAEE架构的中间件,WebLogic是用于开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用的Java应用服务器。将Java的动态功能和Java

Enterprise标准的安全性引入大型网络应用的开发、集成、部署和管理之中。WebLogic是商业市场上主要的...

2019-10-23 /

1342 次浏览 /

业界新闻

黑客伪造 WordPress 插件并植入后门伪造 WordPress 插件是黑客的常用攻击方式之一。然而安全人员近期发现了一些具有后门功能的插件,如 initiatorseo 和 updrat123 等。黑客依照 UpdraftPlus 伪造了这些恶意插件。前者拥有超过 200 万活跃用户,并且会定期发布更新。恶意插件隐藏在 WordPress 首页,只有使用具有特定User-Agent字符串(随插件而异)的浏览器才能看到它们。即使原始感染源被删除,黑客也仍然可以在...

2019-10-23 /

857 次浏览 /

业界新闻

微软称伊朗黑客试图干扰美国大选 伊官方尚无回应美国总统特朗普。 资料图美国微软公司称伊朗一黑客组织试图入侵某些特定目标人物的电子邮件并发动攻击。据《联合早报》10月6日报道称,微软4日发布博客文章指出,一个名为“Phosphorous”的黑客组织在今年8月至9月的30天内,曾进行2700多次尝试,试图识别属于特定目标人物的电子邮件,他们随后对241个账户发动攻击,并成功入侵其中四个。微软称Phosphorous的目标是美国现任和前任政府官员、采访国际政治新闻的记者以及侨居海外...

2019-10-23 /

723 次浏览 /

业界新闻

2019年,新的开始,关于组建公司渗透团队的交流会,广州见...

2019-06-19 /

936 次浏览 /

核心成员

谷歌原版镜像站点① : http://guge.suanfazu.com/站点② : https://ipv6.google-api.ac.cn/站点③ : https://guge.schove.com/站点④ : https://google.uulucky.com谷歌学术镜像站点① : https://xue.glgoo.net(推荐)站点② : https://c3.zgdhhjha.com/scholar ...

2019-06-05 /

1878 次浏览 /

核心成员

三种flash xss跨站脚本攻击测试代码config={%22clip%22:{%22url%22:%22http://stream.flowplayer.org/bauhaus/624x260.mp4%22,%20%22linkUrl%22:%22javascript:confirm%28String.fromCharCode%2888,%20115,%20115,%2032,%2080,%20111,%2099,%2032,%2047,%2032,%2077,%2011...

2019-06-03 /

944 次浏览 /

核心成员

真正的一键网站DNS域名劫持思路 作者:0x80首先获得一个基于query的接口验证证书接着返回登陆即可 然后进入DNS解析管理,把要劫持的IP地址,填入即可...

2019-06-02 /

1150 次浏览 /

核心成员

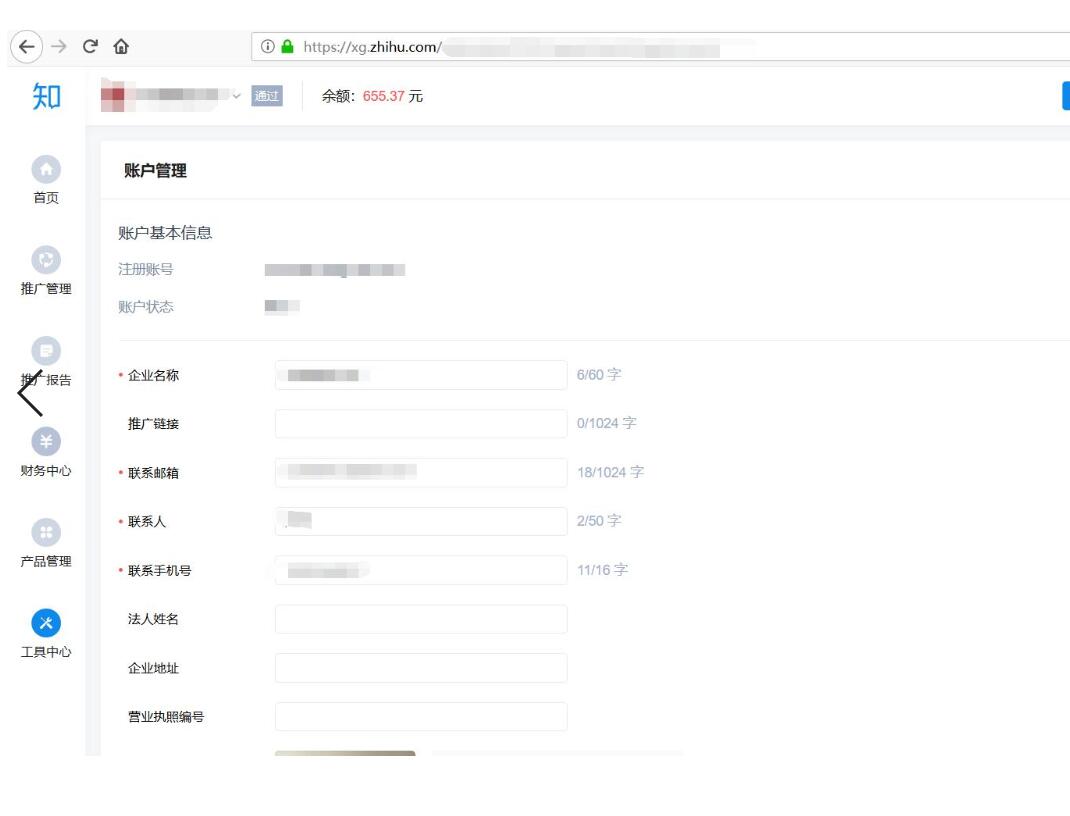

知乎某逻辑可导致登陆他人机构号

作者:0x80...

2019-06-02 /

1094 次浏览 /

核心成员

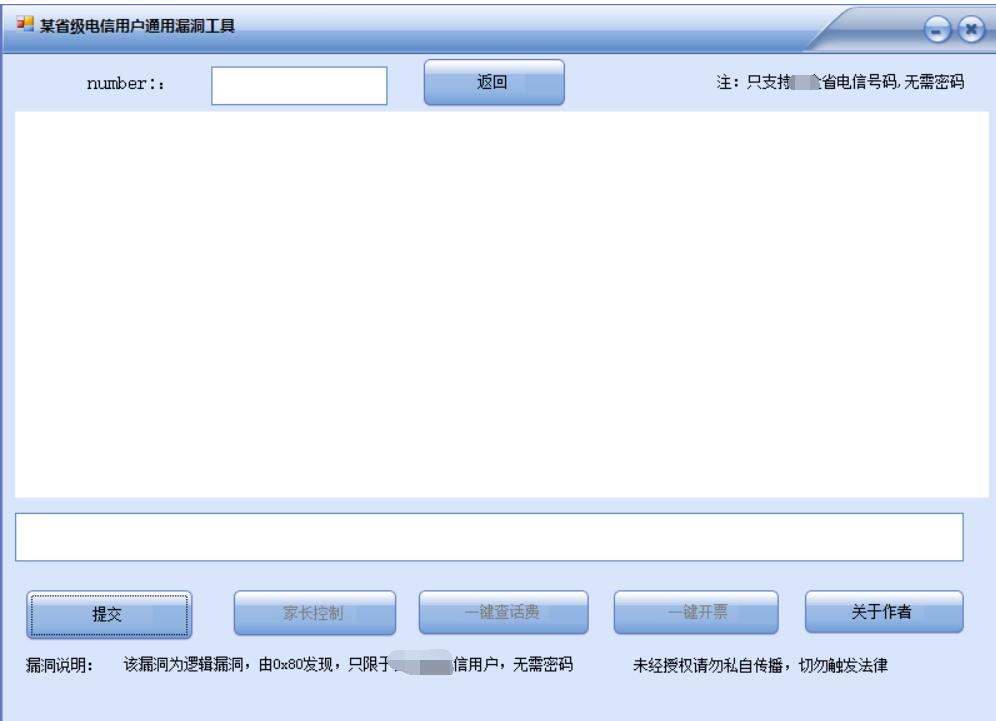

闲着没事,写了一个通用漏洞工具,支持某省所有电信查询只需要电信手机号码,无需登陆密码,即可查询到敏感信息 作者:0x80切勿用于非法用途 放个图https://pan.baidu.com/s/16wl__TTVObxLn6VgS2RFTg 提取码:b6zj ...

2019-05-18 /

1690 次浏览 /

核心成员