WEB漏洞挖掘之修改接口某处实现任意帐号登录教程纪念曾经的14x Safety team链接: https://pan.baidu.com/s/1wVogot4zLOTewFILTCZAqA 提取码: wqtp...

/

952 次浏览/

核心成员

简单C段劫持个人博客 https://pan.baidu.com/s/1DkYsfvDXoIGIkfDNURUvVQ 提取码: 4b86...

/

829 次浏览/

教程分享

https://pan.baidu.com/s/1wvA6RnOk8rh9ExccyA5VqQ 提取码: xafh ...

/

874 次浏览/

教程分享

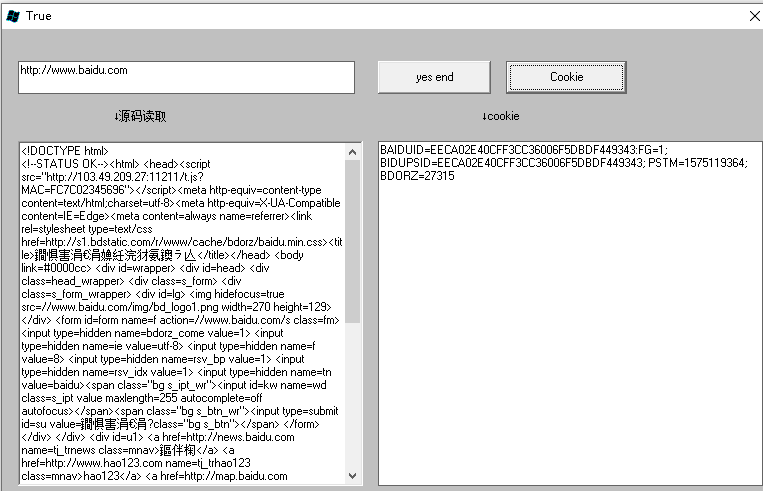

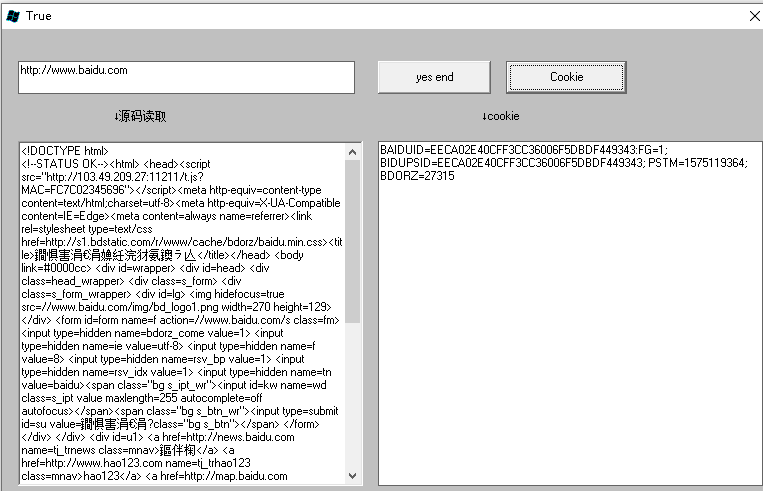

网站源代码COOKIE获取工具https://pan.baidu.com/s/1zGTUDUHJkgjdUOSV8JRXAQ 提取码: 4vuw ...

链接: https://pan.baidu.com/s/1ok6CfTYr_qC3ODZg1kq9MQ 提取码: 6381...

/

886 次浏览/

教程分享

https://pan.baidu.com/s/1SMSgCvJ7pC7wTrhRfpLuTQ 提取码: fa7d...

/

952 次浏览/

教程分享

Java安全代码审计扫描工具Fortify下载https://pan.baidu.com/s/1gSZNpr8j2Iu4KpE5_4wZAg...

某打码平台token自动登入,一般人我不告诉他至于原理,自己去理解http://www.51ym.me/user/default.aspx?url=payment.aspx&token=00087365811523b15128baa2c8d219dc256acba0f001...

/

1925 次浏览/

核心成员

从高级安全工程师到leader的转变我觉得我要思考些什么1,前景2、方向3、学习4、管理...

/

972 次浏览/

核心成员

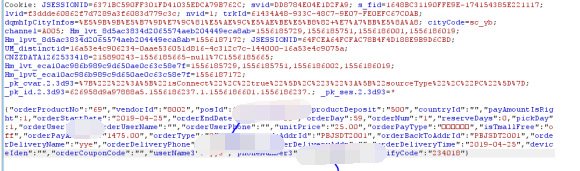

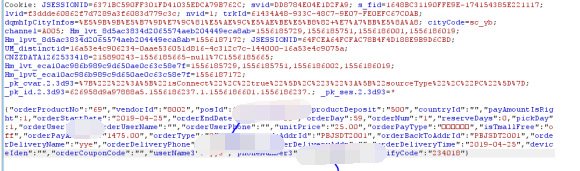

WIFI系统存在金融重大支付逻辑绕过漏洞(成功绕过金额1475元订购,不扣费) 作者:0x80描述:下订单的时候,可使用自己注册账号,发验证码,pickDay改成1,发现失败,有逻辑验证,但是我们可以把orderDeliveryPhon参数改成13888888888,可直接下订单,我们按照大金额做测试,按照1475元, 这时候到达支付页面,这时候,我们发现有两种支付方式一个支付宝,一个微信,我们注意参数,initOrder...

/

1246 次浏览/

核心成员