两款功能强大的网络安全资产扫描引擎W12Scan:一款功能强大的网络安全资产扫描引擎https://github.com/boy-hack/w12scanlinglonghttps://github.com/awake1t/linglong...

2022-04-14 /

877 次浏览 /

核心成员

sqlmap支持https代理注入方式--level 5 --risk 3 --dbms MYSQL --tamper=between,bluecoat,charencode,charunicodeencode,equaltolike,greatest,halfversionedmorekeywords,ifnull2ifisnull,modsecurityversioned,modsecurityzeroversioned,multiplespaces,nonrecursi...

2022-03-25 /

598 次浏览 /

核心成员

Log4J2 fastjson一键漏洞利用工具反弹shell使用说明在开启python3开启http 服务器,marshalsec-开启ldap服务以及NC监听端口情况下执行json数据即可反弹成功就会收到信息...

2022-03-03 /

1595 次浏览 /

核心成员

Log4J2 fastjson一键漏洞利用工具工具出自old Team安全团队打开dnslog.cn生成一个可以用的然后添加到val里点击执行如果存在漏洞,验证结果就会有回显如果有的网站需要cookie请自行添加Log4j方法类似 ...

2022-03-02 /

2797 次浏览 /

核心成员

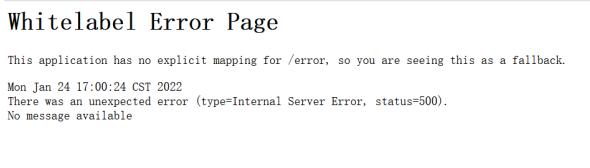

一次工作中真实环境的Log4j远程代码执行漏洞触发思路Log4j漏洞验证很多都来自于靶场环境那么真实环境如何去测试呢这里就带来一个真实环境的Log4j远程代码执行漏洞触发思路一般情况下看到这种页面就可以进行测试这里需要注意whitelabel error page SpEL RCE也就是spring boot漏洞但是这个漏洞相对鸡勒,需要至少知道一个触发参数payload=${1*1}我们看到这里默认是没有消息的No message available我们抓包换成post发送...

2022-01-28 /

1267 次浏览 /

核心成员

Log4j靶机本地复现+VPS公网反弹shell复现LOG4J被称为核弹级漏洞Log4Shell漏洞可导致在运行易受攻击的应用程序的底层服务器上远程执行代码,利用该问题无须身份验证。LOG4J存在JNDI注入漏洞,当程序将用户输入的数据被日志记录时,即可触发此漏洞,成功利用此漏洞可以在目标服务器上执行任意代码我们可以先本地进行复现开启ldap服务,监听1389端口,然后利用LOG4JRCE触发弹出计算器的命令然后是VPS反弹SHELL远程复现工具下载地址:https://gi...

2022-01-19 /

1246 次浏览 /

核心成员

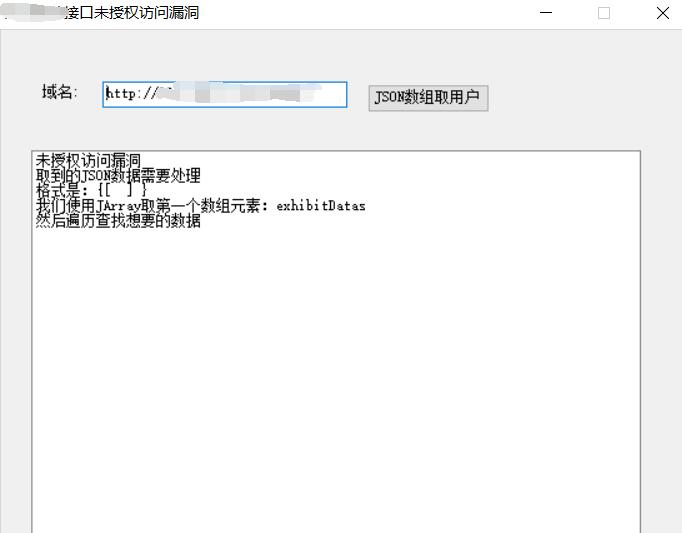

一次工作中写的json未授权访问漏洞演示程序发现接口存在未授权访问漏洞无需登陆,即可访问到数据由于访问到的数据比较乱而且是json数组的格式返回我们可以直接写个程序来取用户信息格式是:{[ ] }我们使用JArray取第一个数组元素:exhibitDatas然后遍历查找想要的数据...

2022-01-17 /

576 次浏览 /

核心成员

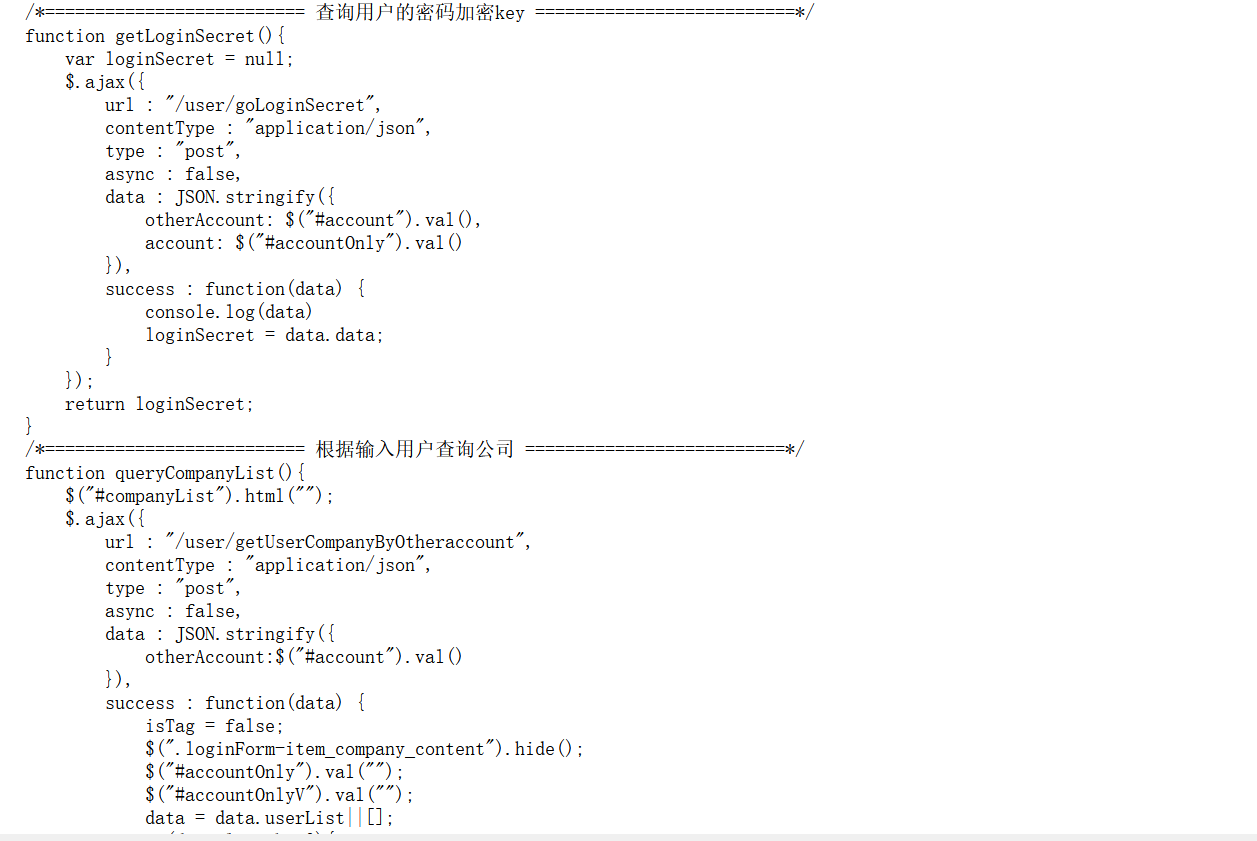

一次工作中前端函数审计引发的通用EXP漏洞 漏洞类型:前端函数审计,函数可被调用,导致一键通杀EXP看到这里,看到两个函数getLoginSecret(),另外一个queryCompanyList()再看看其他的函数selectCompany(event,wzh){chooseCompany(event){ event就是取用户输入的参...

2022-01-14 /

617 次浏览 /

核心成员

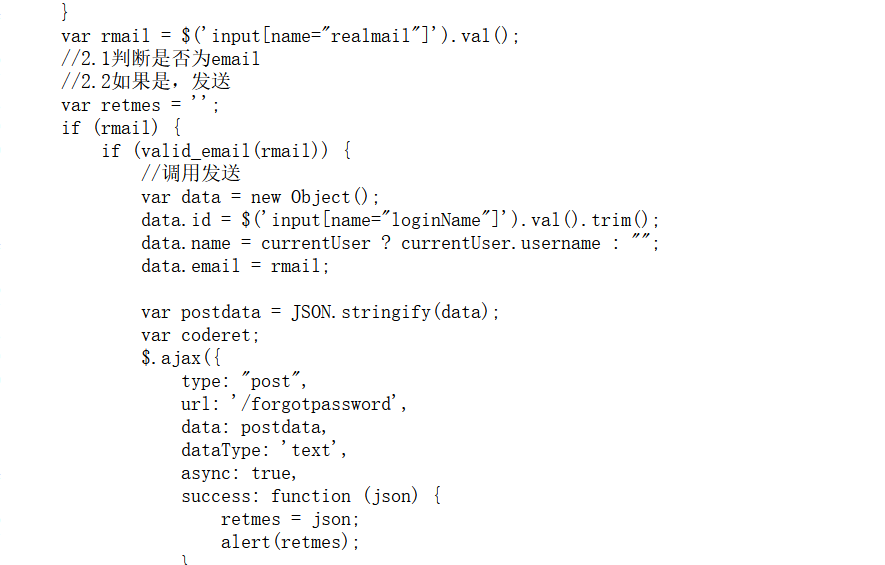

一次工作中巧妙触发showlayer函数思路(黑盒代码分析)利用点:没有按钮,如何触发showlayer函数思路漏洞代码段:这里相当于通过实例object对象,调用data并获取了当前用户的email邮箱,其中判断变量的rmail当前是否是email如果是,则发送该邮件,但是我们没有发现对rmail进行具体用户的实例判断,这样一来,我们可以看到是json格式的取用户的json对象,那么我们可以这样认为,那么如果是其他邮件,但是只要用户的参数是对的,他是否能绕过呢,为了判断这个...

2022-01-11 /

610 次浏览 /

核心成员

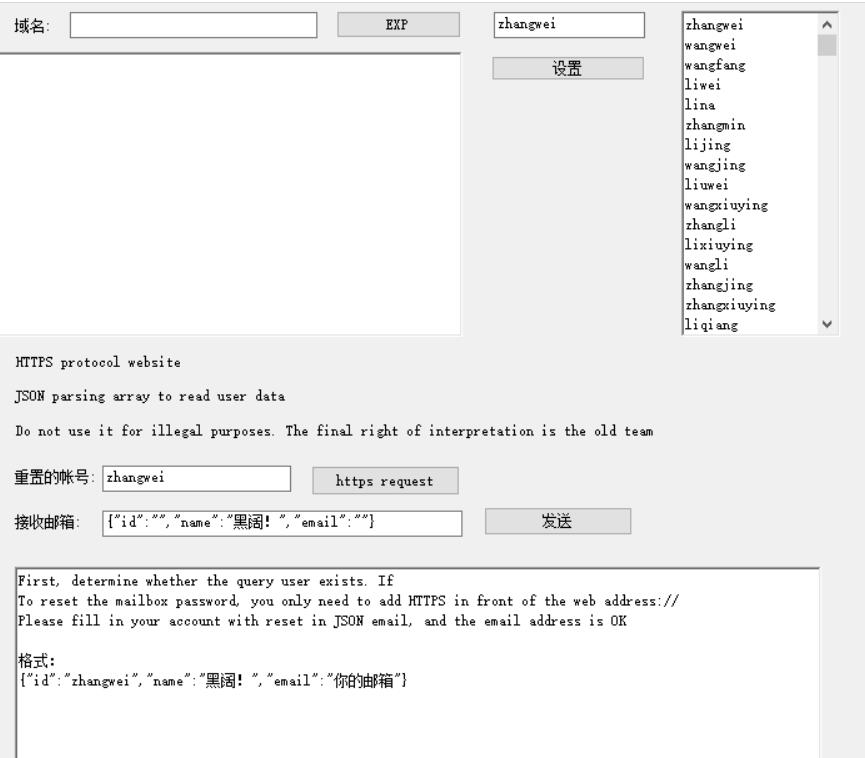

Tower general exp工具由old Team安全团队开发通过json解析数组读到用户数据然后一键response发包重置用户密码打开软件支持所有EXP输入IP域名:右边设置存在的用户名,如zhangwei,会查询,如果返回Data found successfully既成功如果返回No data was obtained,则失败=============================================邮件发送功能默认EXP格式:{"id&...

2022-01-08 /

556 次浏览 /

核心成员